- 2024.04.24.수.보안 day172024년 04월 24일 09시 18분 21초에 업로드 된 글입니다.작성자: 202401to07

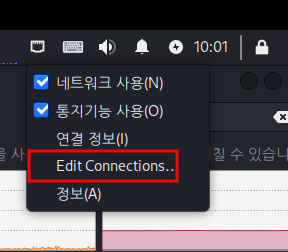

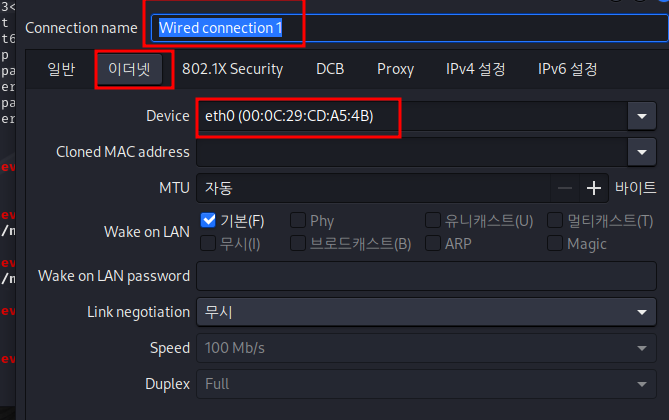

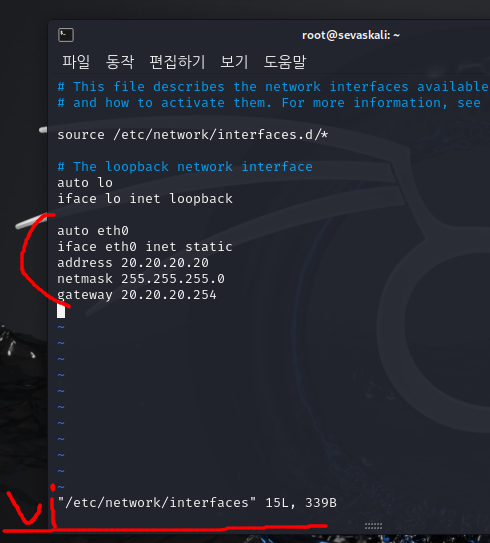

칼리 ip바꾸는 법

ctrl alt t

방법 1.

vi /etc/network/interfaces

auto eth0

iface eth0 inet static

address 192.168.10.150

netmask 255.255.255.0

gateway192.168.10.2

service networking restart

ifconfig 로 ip 바꼈는지 확인하기

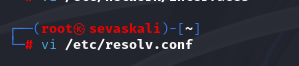

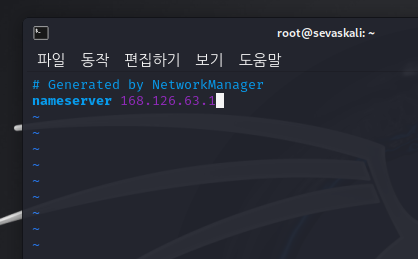

방법 2.

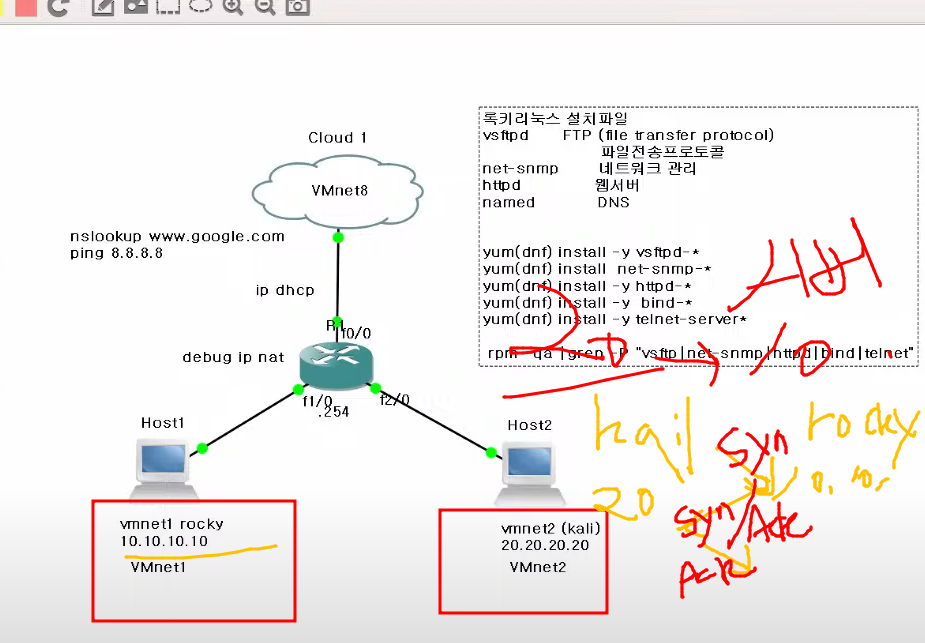

록키는 vm1 칼리는 vm2 설정하기

ifconfig로 20.20.20.20 된거 확인후

ping 8.8.8.8 은 인터넷 확인

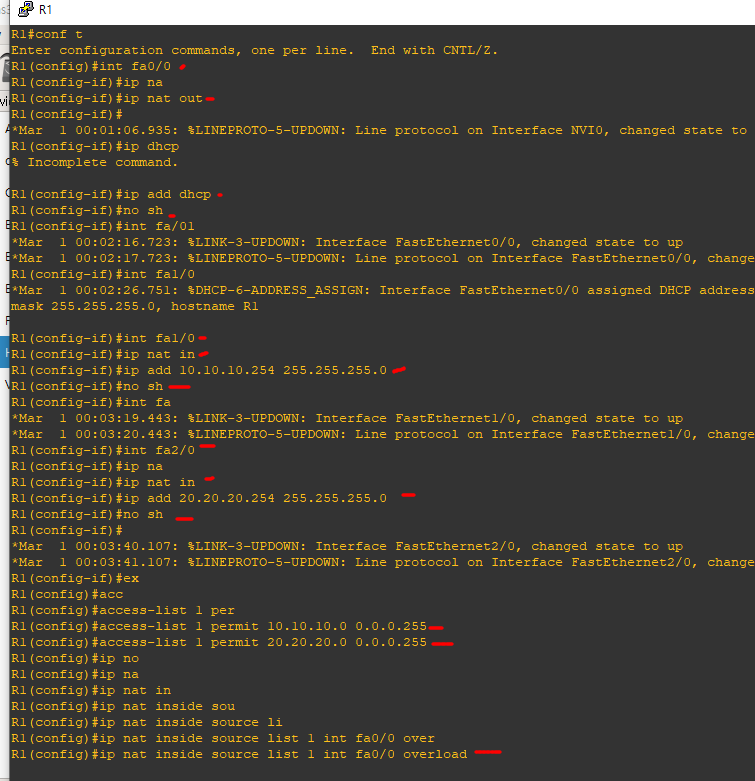

GNS 라우터 debug ip nat 틀고

ping 20.20.20.254 확인

롴키 싱글부트 , ip 바꾸기

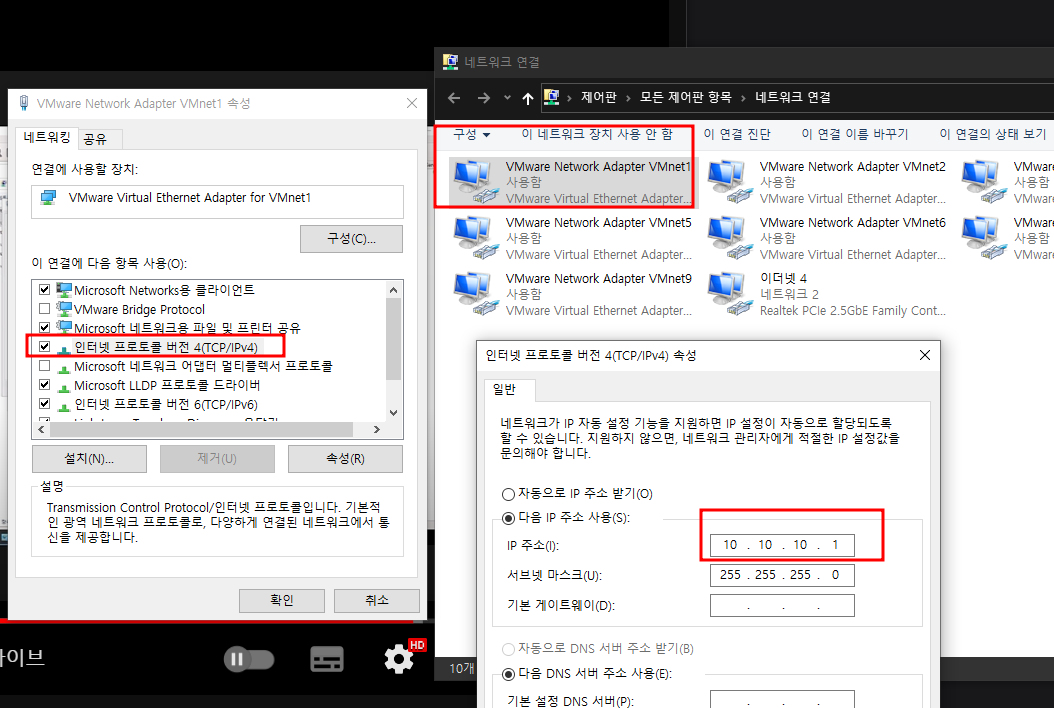

putty에서 로그인 --> vm1 네트워크 대역 맞추기

ncpa.cpl에서 vm1

dnf install -y vsftpd-*

dnf install net-snmp-*

dnf install -y httpd-*

dnf install -y bind-*

dnf install -y telnet-server*

rpm -qa |grep -P "vsftp|net-snmp|httpd|bind|telnet" 으로 잘 다운받았는지 확인하기

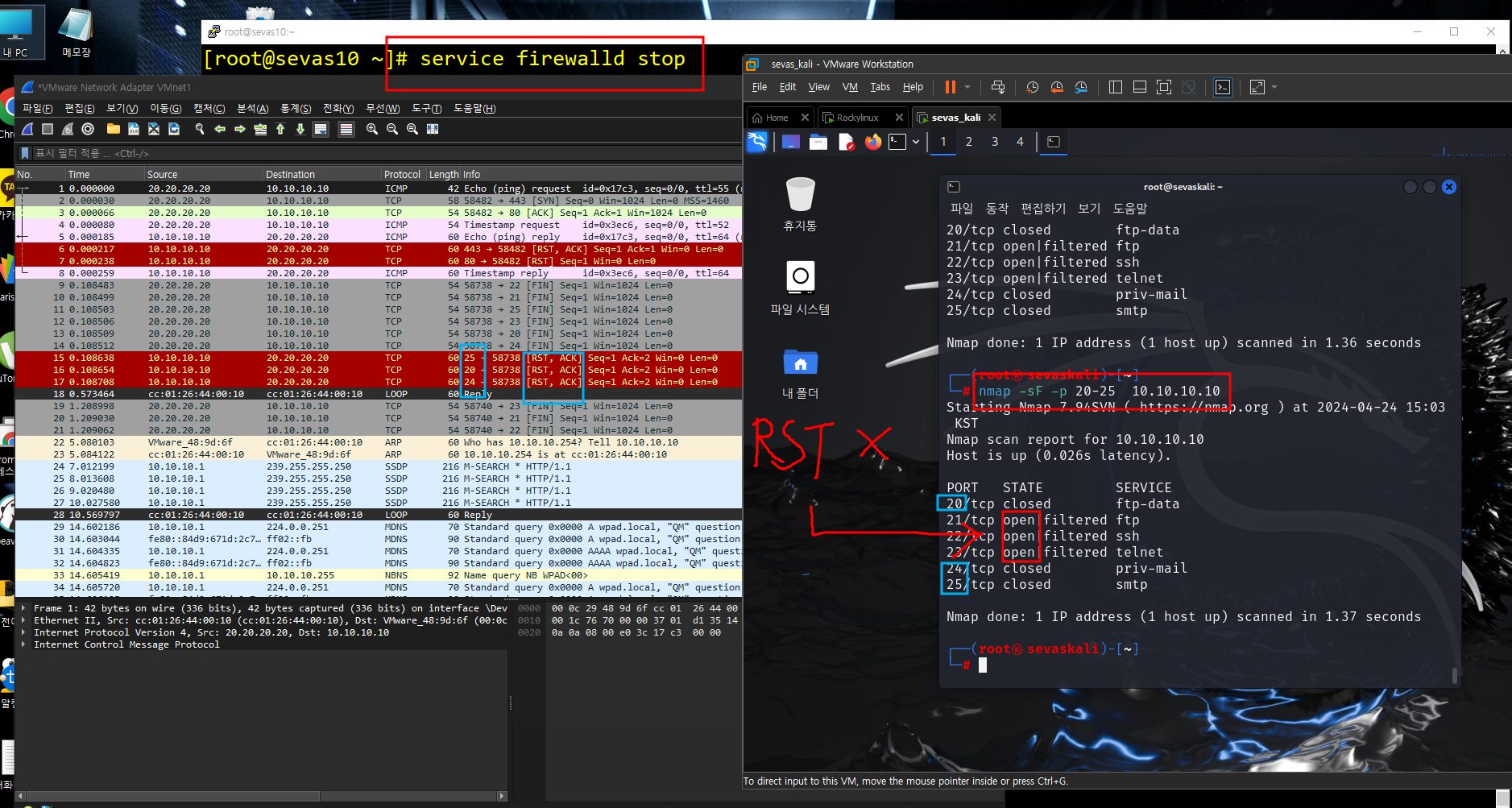

service firewalld stop

ㄴ 방화벽 내리기

firewall-cmd --list-allㄴ내렸는지 확인

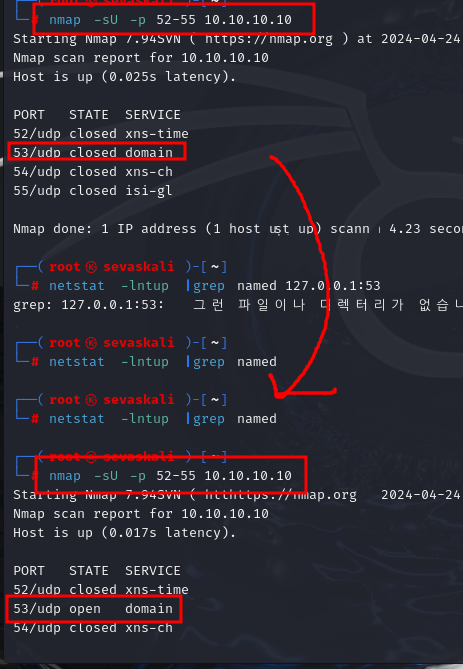

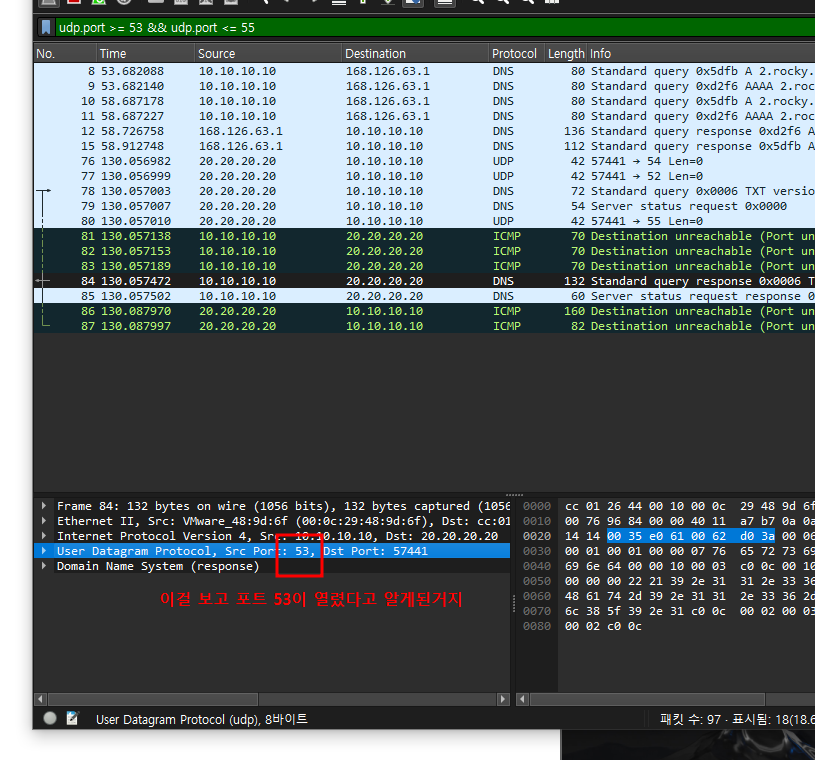

칼리 ) nmap -sU -p 52-55 10.10.10.10

ㄴ 지정된ip주소에서 (10.10.10.10) 주어진 UDP포트 번호(52-55)를 스캔(nmap)하는것

ㄴ여기서 닫힌 포트를 열어보자

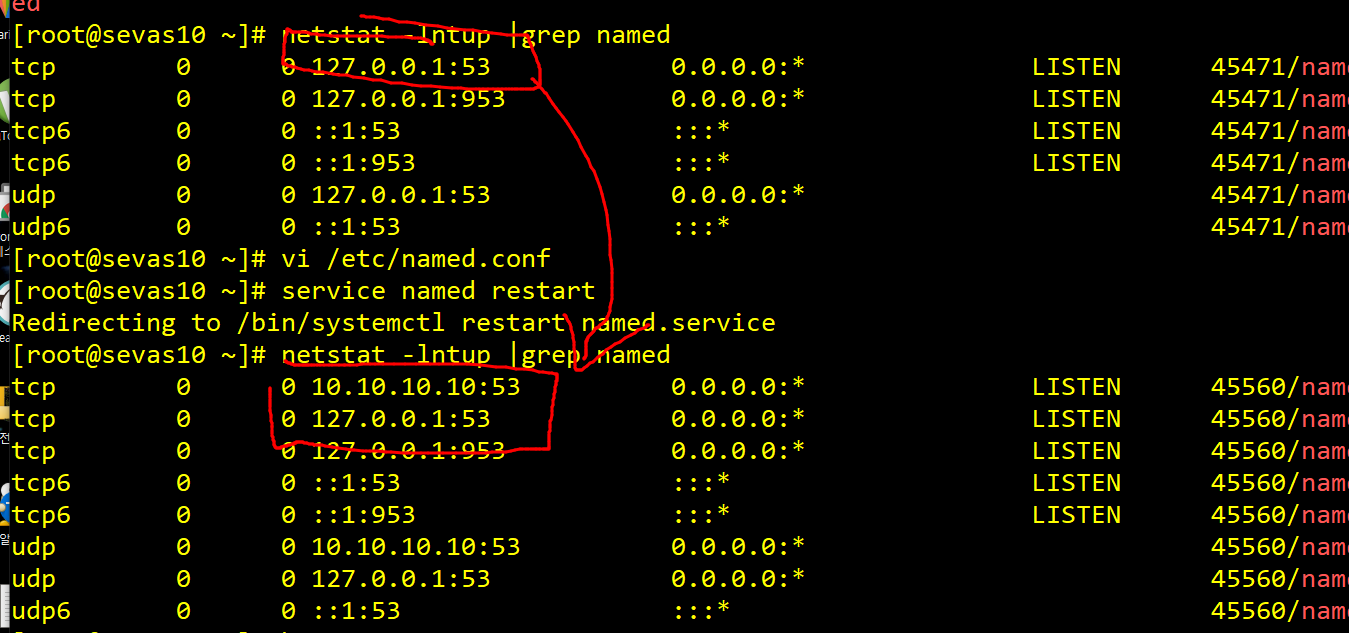

푸티) service named restart

ㄴ이걸해야

85 netstat -lntup |grep named

ㄴ이게 보임

*netstat : 네트워크, 라우팅 등 연결 조회

-l: 리스닝상태인 소켓만 출력

-n: IP 주소와 포트 번호를 숫자 형식으로 표시

-t: TCP 소켓만 표시

-u: UDP 소켓만 표시

-p: 해당 포트를 사용하는 프로세스의 PID를 표시*ㄴ여기서 10.10.10.10 없는거 확인

86 vi /etc/named.confㄴ여기서 localhost-> any로 바꿔\

87 service named restart

88 netstat -lntup |grep named 이제 확인해보면

10.10.10.10이 들어온거 확인 ~~

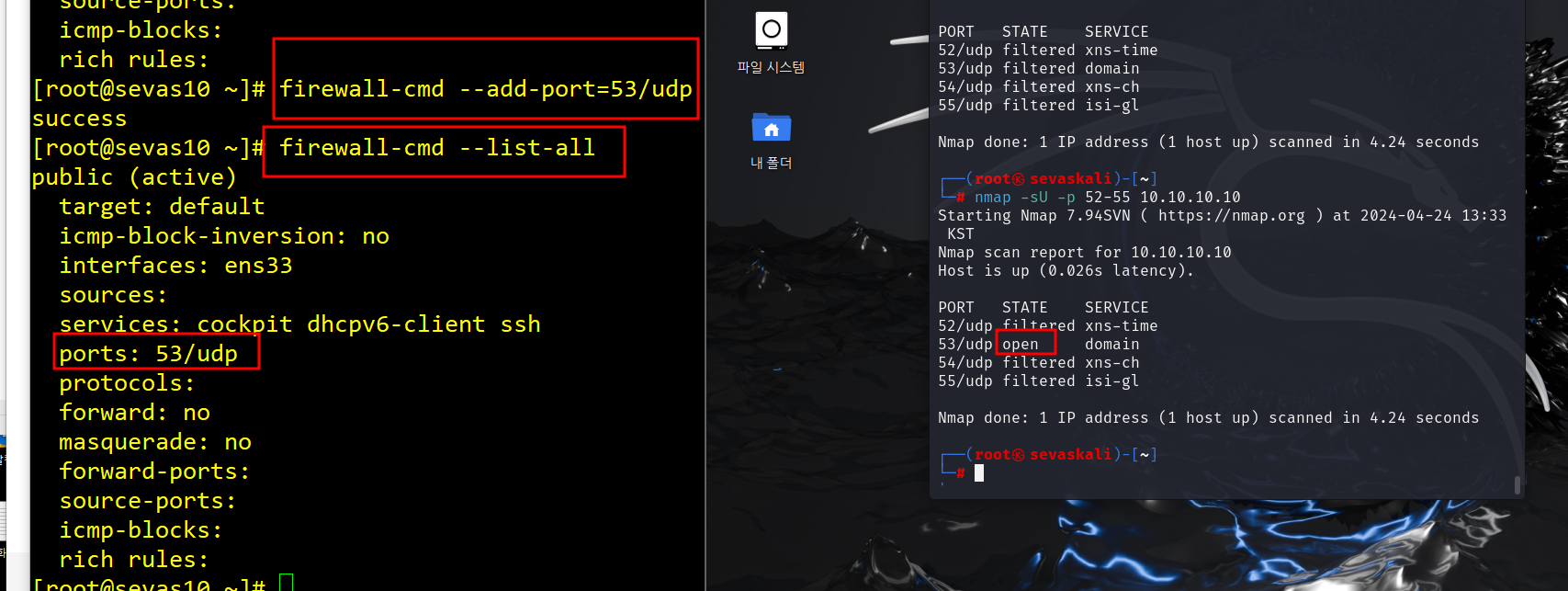

ㄴ 방화벽 일부 열기

ㄴ 영구 x

사라진거 보이지

그러면 영구는

-- --permanent는 영구 reload필수

firewall-cmd --permanent --remove-port 53/udp

ㄴ 제거

ㄴ reload 필수

(tcp.flags.syn ==1 && tcp.flags.ack==1) || tcp.flags.ack==1

ㄴ 와이어샤크 필터링

(tcp.flags.syn ==1 && tcp.flags.ack==1) || (tcp.flags.reset==1)

방화벽 내린상태 stop일때 )

1.TCP포트가 열려있을때 응답이 오는 스캔 ]

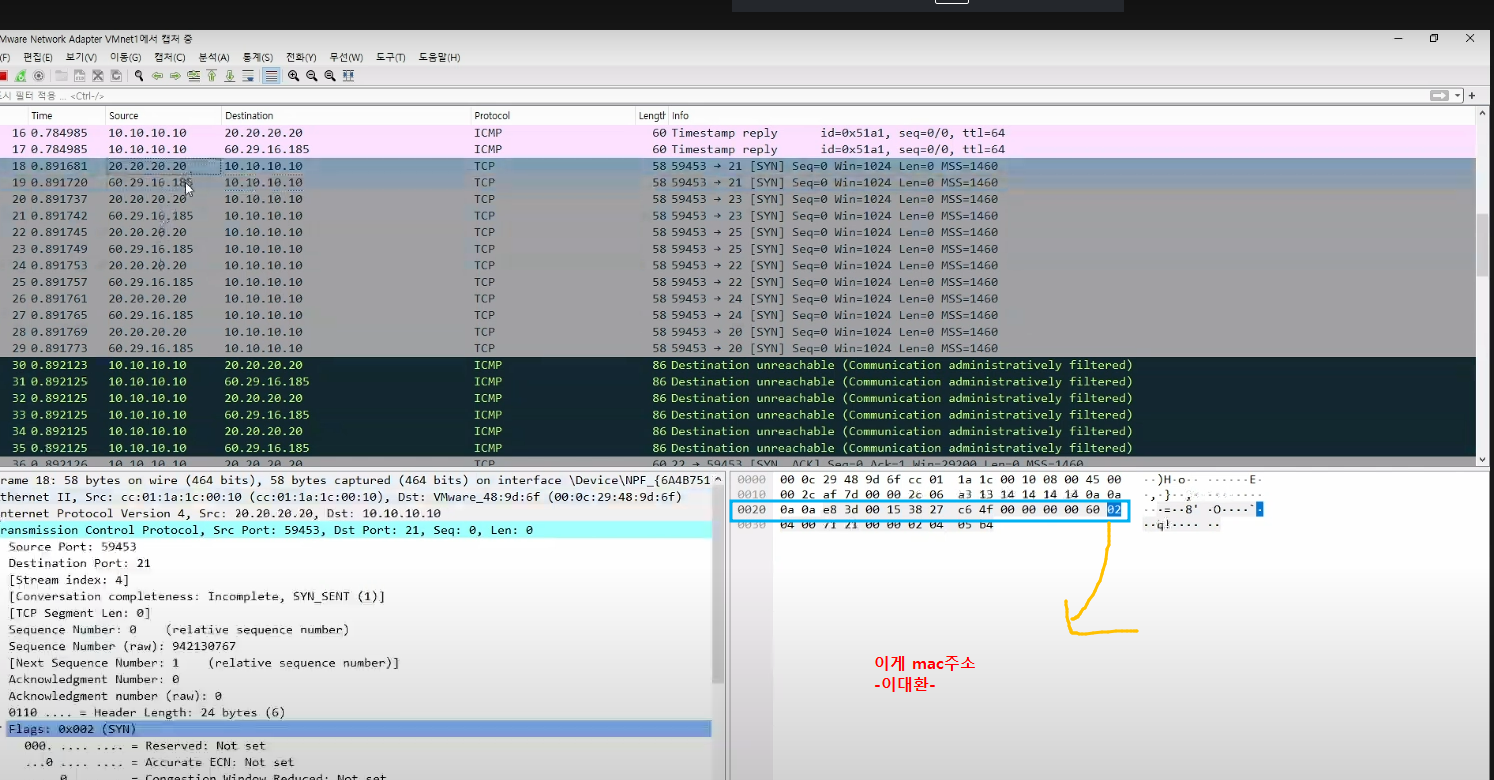

1-1)TCP스캔: nmap -sT -p 20-25 10.10.10.10

open: 칼리에서 RST+ACK

close : 서버에서 RST+ACK)

1-2)Syn스캔 : nmap -sS -p 20-25 10.10.10.10

open: 칼리에서 RST

close : 서버에서 RST+ACK

1-3) ACK스캔 : nmap -sA -p 20-25 10.10.10.10

open: 서버에서 RST

close : 무반응

2.TCP포트가 닫혀있을때 확인하는 스캔 3가지]

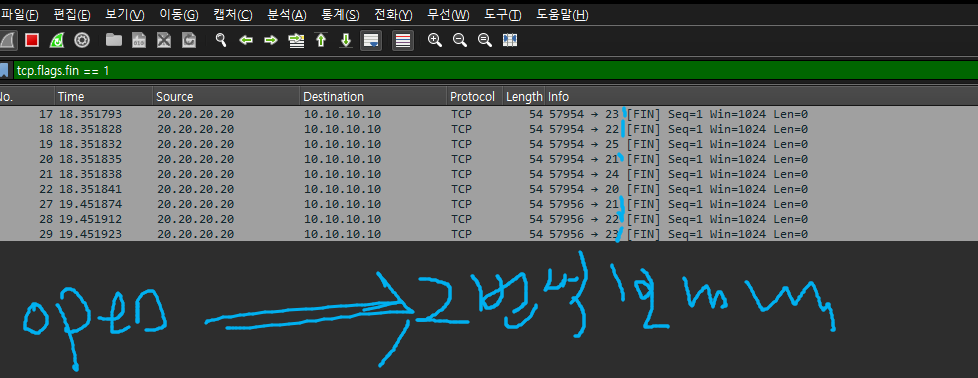

2-1)FIN스캔 : nmap -sF -p 20-25 10.10.10.10

open: 무반응

close : 서버에서 RST+ACK

2-2)X-mas 스캔 :nmap -sX -p 20-25 10.10.10.10

open: 무반응

close : 서버에서 RST+ACK

2-3)null 스캔 : nmap -sN -p 20-25 10.10.10.10

open: 무반응

close : 서버에서 RST+ACK

------------------------------------------------

Udp 스캔: nmap -sU -p 20-23 10.10.10.10

open:

close : udp뜸?

----------------------------------------------

tcp +udp :

---------------------------

ping : 목적: 네트워크에 호스트 있는지 없는지 찾아내

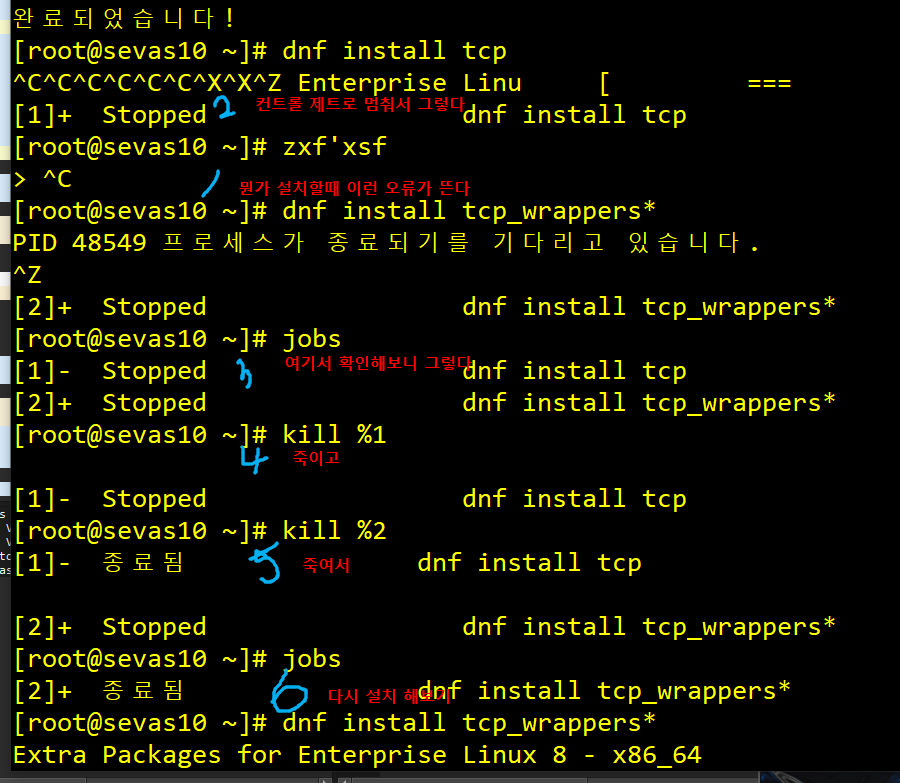

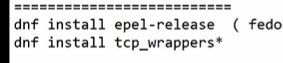

ㄴ 설치 안될때 설치 오류

rpm -ql : RPM 패키지가 설치된 파일 목록을 나열

로키 리눅스 사망

centos시작

'보안' 카테고리의 다른 글

GNS / 칼리 /센토스 미니 / 록키 [리눅스 초기 설정] (0) 2024.04.25 스캔 보안 기술 (2) 2024.04.24 2024.04.23.화보안 day16 (0) 2024.04.23 2024.04.22.월.보안 day15 (0) 2024.04.22 2024.04.19.금.보안 day14 (0) 2024.04.19 다음글이 없습니다.이전글이 없습니다.댓글